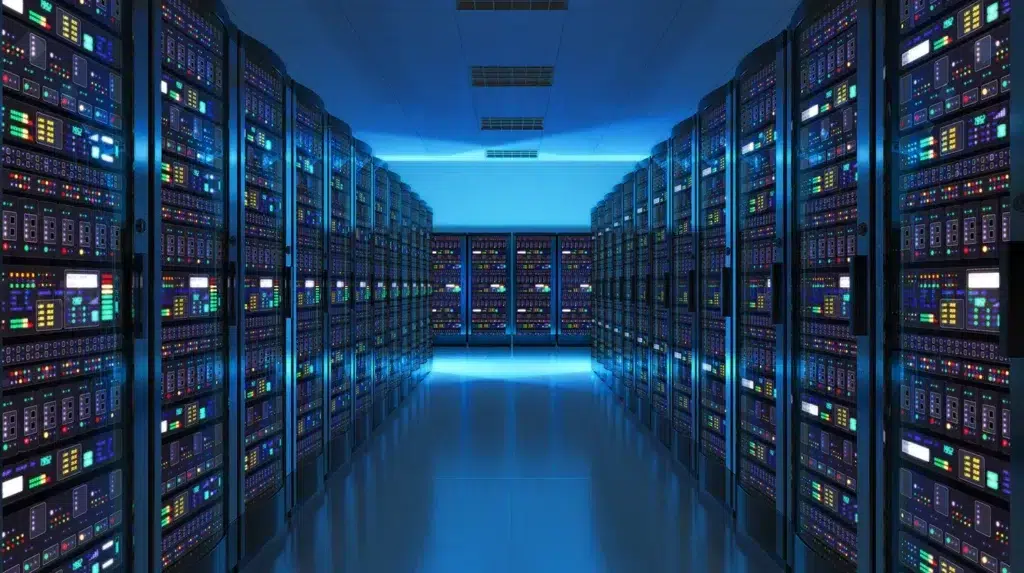

Il est important de protéger les actifs des centres de données contre les catastrophes naturelles, le vol et les cybermenaces. Cet article présente les principales stratégies de sécurisation des centres de données dans l’espace physique et numérique afin de préserver les opérations.

Principaux enseignements

- La sécurité des centres de données est essentielle pour protéger les informations sensibles contre les menaces internes et externes, pour assurer la continuité des activités et l’intégrité des données.

- Une stratégie de sécurité complète comprend des mesures physiques telles que le contrôle d’accès, la surveillance et les services de sécurité des centres de données, notamment les pare-feu et l’authentification multifactorielle.

- Les meilleures pratiques telles que les audits de sécurité réguliers, la formation des employés et la redondance sont importantes pour détecter les vulnérabilités et maintenir la résilience opérationnelle.

L’importance de la sécurité des centres de données

La sécurité des centres de données va au-delà de la protection physique des actifs. Elle contribue également au maintien des fonctions critiques de l’entreprise. Une faille de sécurité peut entraîner des pertes financières et nuire à long terme à la réputation d’une organisation. La confidentialité, l’intégrité et la disponibilité sont des éléments clés de la gestion des informations relatives à la sécurité des données. Protéger les ressources du centre de données contre les menaces

La protection des ressources des centres de données contre toutes les menaces est vitale pour la continuité de l’activité et l’intégrité des données.

En tant que dépositaires de données et de processus critiques, les centres de données doivent se défendre contre les menaces internes et externes. Ces installations sont souvent la cible de cyber-attaques et d’intrusions physiques. Des protocoles de sécurité robustes et proactifs sont importants pour protéger les informations sensibles contre la corruption ou le vol.

Composants clés de la sécurité des centres de données

La sécurité des centres de données comprend des mesures physiques et virtuelles qui contribuent à la protection des actifs. L’objectif de la sécurité physique est de restreindre l’accès non autorisé aux installations. La sécurité virtuelle crée une barrière contre les cybermenaces qui pèsent sur les données et les systèmes. Pour aider à protéger

Les centres de données stockant des données et exécutant des processus, ils sont confrontés à divers risques. Pour les protéger, ils doivent mettre en place des protocoles de sécurité, respecter des normes strictes et être surveillés 24 heures sur 24 et 7 jours sur 7.

Mesures de sécurité physique

La sécurité physique est la première ligne de défense des centres de données. L’utilisation de mécanismes de contrôle d’accès tels que les scanners biométriques, les cartes-clés et les numéros d’identification personnels (PIN) permet de limiter l’accès aux installations au personnel autorisé. La présence de personnel de sécurité et la surveillance continue peuvent contribuer à décourager les activités indésirables et à documenter les événements susceptibles d’être examinés ultérieurement.

Des contrôles environnementaux doivent être mis en place pour maintenir des conditions idéales à l’intérieur des centres de données et protéger les équipements sensibles. Ces systèmes gèrent la température interne, les niveaux d’humidité et l’alimentation électrique. En cas d’incendie, des systèmes avancés d’extinction chimique des incendies peuvent intervenir pour minimiser les dégâts.

Améliorer la sécurité des centres de données grâce à la surveillance vidéo en direct

Pour compléter les mesures statiques de sécurité physique dans les centres de données, la vidéosurveillance en direct assure une surveillance proactive des installations. En combinant cette stratégie en temps réel avec des dispositifs de détection (notamment des détecteurs de mouvement), les professionnels de la sécurité peuvent mieux se protéger contre les intrusions ou les violations du périmètre qu’ils surveillent.

La puissance de la surveillance vidéo en direct de Stealth

La surveillance vidéo en direct de Stealth fait passer la sécurité des centres de données au niveau supérieur :

- Détection des menaces en temps réel: Des professionnels de la sécurité formés à cet effet regardent les flux vidéo en direct afin de repérer les activités suspectes ou les menaces potentielles au moment même où elles se produisent.

- Réponse rapide: Lorsqu’un incident est détecté, la sécurité peut alerter le personnel sur place ou les forces de l’ordre, ce qui permet de réduire les délais d’intervention.

- Dissuasion : Des caméras visibles et des panneaux indiquant “vous êtes surveillé” peuvent contribuer à dissuader les intrus potentiels d’essayer d’entrer.

- Couverture des angles morts: Des caméras placées à des endroits stratégiques peuvent couvrir des zones que les mesures de sécurité statiques ne peuvent pas couvrir.

- Évolutivité: La surveillance en direct peut être étendue pour couvrir des installations en expansion ou des sites multiples à partir d’un centre de surveillance central.

Intégration avec les technologies avancées

Les systèmes de surveillance vidéo en direct de Stealth utilisent les dernières technologies pour les rendre plus efficaces :

- L’IA et l’apprentissage automatique: Ceux-ci peuvent détecter des modèles ou des comportements inhabituels et alerter les opérateurs humains sur des menaces qui auraient pu passer inaperçues.

- Caméras haute définition: Des images claires qui permettent de capturer les moindres détails, ce qui peut s’avérer important pour les enquêtes ou les preuves.

- Imagerie thermique: Utiles pour la sécurité périmétrique, les caméras thermiques permettent de repérer les intrus dans l’obscurité totale ou par mauvais temps.

- Analyse vidéo: Le logiciel peut signaler à l’opérateur des événements spécifiques, tels que des violations du périmètre ou des tentatives d’accès non autorisé.

Fonctionne avec d’autres mesures de sécurité

La vidéosurveillance en direct s’associe à d’autres technologies de sécurité pour créer un système de sécurité à plusieurs niveaux :

- Systèmes de contrôle d’accès: La surveillance vidéo permet de vérifier que seul le personnel autorisé utilise les cartes d’accès ou les systèmes biométriques.

- Systèmes de détection d’intrusion: Lorsqu’une alarme est déclenchée, la vidéo en direct permet de vérifier l’incident, ce qui réduit le nombre de fausses alarmes et améliore les délais d’intervention.

- Surveillance de l’environnement: Les caméras peuvent également être utilisées pour surveiller les menaces physiques qui pèsent sur le centre de données, telles que les fuites d’eau ou la surchauffe de l’équipement.

Soutien à la conformité et à l’audit

Pour de nombreux centres de données, la conformité est une question importante. La vidéosurveillance en direct peut y contribuer :

- Pistes d’audit: Les séquences enregistrées fournissent un journal détaillé de toutes les activités, ce qui peut s’avérer utile lors d’audits ou d’enquêtes.

- Enregistrement des accès: La preuve vidéo peut appuyer les registres d’accès électroniques pour une vérification supplémentaire.

- Documentation des incidents: En cas d’atteinte à la sécurité, la documentation vidéo peut aider à l’analyse post-incident et à la prévention future.

Personnalisation pour les besoins des centres de données

Chaque centre de données a des besoins différents en matière de sécurité. Les solutions de vidéosurveillance en direct peuvent être personnalisées en fonction de ces besoins :

- Visites virtuelles par des gardiens: Des visites virtuelles régulières de l’établissement peuvent être effectuées sans qu’il soit nécessaire de prévoir des gardes physiques dans les zones sensibles.

- Avertissements audio: Certains systèmes sont équipés de haut-parleurs permettant au personnel de surveillance d’intervenir verbalement ou de donner des instructions lors d’un incident.

- Surveillance mobile: Le personnel de sécurité peut accéder aux flux en direct et recevoir des alertes sur leurs appareils mobiles afin de continuer à surveiller même lorsqu’ils sont hors site.

Approches de la sécurité virtuelle

La sécurité des centres de données est essentielle pour se défendre contre les cybermenaces. Les éléments clés sont les pare-feu et les systèmes de prévention des intrusions qui agissent comme une barrière pour bloquer les accès non autorisés et détecter les activités malveillantes. Le fait de disposer de plusieurs couches de pare-feu offre une protection supplémentaire et permet de détecter les vulnérabilités internes.

Les systèmes de détection surveillent les accès non autorisés et les menaces dans les centres de données et alertent le personnel de sécurité en cas d’incident.

L’authentification multifactorielle (AMF ) fait partie de la sécurité virtuelle qui exige au moins deux formes de vérification avant d’accorder l’accès. Ce niveau de sécurité plus élevé protège contre la compromission des mots de passe, empêche l’entrée non autorisée et garantit que seuls les utilisateurs légitimes peuvent accéder aux informations sensibles et aux ressources du système.

Menaces courantes pour les centres de données

Les centres de données sont exposés à de nombreux types de risques qui peuvent affecter leurs opérations et les données qu’ils stockent. Ces risques comprennent les cyberattaques, les atteintes à la sécurité physique et les risques environnementaux. Ils doivent être conscients de ces risques et mettre en place une sécurité solide pour assurer la continuité de leurs activités.

Les services de sécurité des centres de données permettent d’atténuer ces menaces en combinant des mesures technologiques et physiques pour sécuriser les actifs des centres de données.

Parmi elles, les cybermenaces telles que les ransomwares et les attaques par déni de service distribué (DDoS) qui peuvent non seulement perturber les services, mais aussi voler des informations sensibles et causer des pertes financières et des atteintes à la réputation. Les intrusions physiques, comme le vol ou l’entrée non autorisée, restent une préoccupation majeure pour les opérateurs de centres de données.

Attaques physiques

La sécurité des centres de données est essentielle pour se protéger contre les attaques physiques telles que le vol de matériel et les entrées non autorisées. Ces atteintes à la sécurité peuvent causer des dommages importants, notamment la perte d’informations sensibles, ce qui peut nuire à la réputation de l’organisation et l’exposer à des poursuites judiciaires.

Pour contrer ces menaces, l’accès aux installations doit être limité au personnel autorisé. Une combinaison de systèmes de contrôle d’accès, d’équipements de surveillance et de personnel de sécurité dédié est essentielle pour dissuader les intrus potentiels et répondre rapidement aux incidents, ainsi que pour permettre l’accès légitime à l’infrastructure physique du centre de données.

Dangers pour l’environnement

Les catastrophes naturelles et les pannes de courant constituent une menace importante pour les centres de données. Ces événements peuvent causer des dommages physiques au matériel et des pertes de données, perturber la continuité des activités et augmenter le risque de failles de sécurité.

Pour atténuer ces risques environnementaux et avoir un accès continu aux informations critiques, les centres de données doivent être dotés de systèmes robustes de contrôle climatique et d’extinction des incendies qui peuvent aider à prévenir les dommages ou les dégradations dus à des facteurs externes.

Sécurité des données et sécurité opérationnelle

La sécurité des données et la sécurité opérationnelle font partie de la stratégie globale de sécurité du centre de données. Elles permettent de préserver la confidentialité, l’intégrité et la disponibilité des données sensibles stockées dans le centre de données.

Mesures de sécurité des données

La sécurité des données vise à protéger les données sensibles contre les menaces internes et externes. Il s’agit des éléments suivants

- Le cryptage: Le cryptage des données en transit et au repos est essentiel pour décourager les accès non autorisés. Même si les données sont interceptées ou consultées sans autorisation, elles seront illisibles et sécurisées.

- Contrôle d’accès: La mise en œuvre de contrôles d’accès stricts, y compris l’authentification multifactorielle, garantit que seul le personnel autorisé peut accéder aux données sensibles. Cela réduit le vol de données et l’accès non autorisé au centre de données.

- Sauvegarde et récupération des données: La sauvegarde régulière des données et la mise en place d’un plan de reprise après sinistre sont essentielles à la continuité de l’activité. Cela permet de s’assurer que les données peuvent être restaurées rapidement en cas de sinistre et de minimiser les temps d’arrêt et les pertes de données.

- Systèmes de détection et de prévention des intrusions: L’utilisation de systèmes de détection et de prévention des intrusions permet de détecter et de bloquer les accès non autorisés. Ces systèmes surveillent le trafic réseau à la recherche d’activités suspectes et peuvent prendre des mesures immédiates pour prévenir les violations.

- Prévention de la perte de données: La mise en œuvre de mesures de prévention de la perte de données permet de protéger les données sensibles contre le vol ou la compromission. Il s’agit notamment de surveiller et de contrôler les transferts de données afin d’empêcher tout partage ou fuite non autorisé.

Meilleures pratiques pour la sécurisation des centres de données

Pour protéger les données sensibles et assurer la continuité des activités, il faut suivre les meilleures pratiques en matière de sécurité des centres de données. Celles-ci consistent à effectuer des audits de sécurité réguliers, à sensibiliser les employés à la sécurité et à mettre en œuvre des mesures de redondance.

La surveillance des utilisateurs, des appareils et des activités du réseau est essentielle pour détecter les problèmes de performance et décourager les menaces de sécurité. La mise à jour des politiques de sécurité et l’adaptation à l’évolution du paysage des menaces sont essentielles pour maintenir une défense solide dans les opérations des centres de données et la conformité avec les réglementations.

Évaluations régulières de la sécurité

Il est essentiel de procéder à des évaluations régulières de la sécurité afin de détecter les risques et de protéger les données. En procédant à des évaluations régulières des risques, vous pouvez identifier les lacunes en matière de sécurité et déterminer les mises à jour nécessaires pour les mesures de sécurité supplémentaires. Les audits font partie de ces évaluations continues afin de garantir la conformité avec les réglementations et d’identifier les possibilités d’amélioration des processus existants.

L’enregistrement des procédures de sécurité est crucial. La documentation est la clé de la conformité. Elle constitue un outil fondamental lors des audits et renforce la transparence des pratiques de sécurité au sein de l’organisation.

Formation et sensibilisation des employés

Une formation régulière et interactive permet aux employés de détecter les menaces à la sécurité et de suivre les procédures. En incluant des exercices tels que des simulations d’hameçonnage, ces programmes peuvent contribuer à améliorer leur réponse aux menaces.

Mise en œuvre de la redondance

Afin de pouvoir accéder aux données en cas de défaillance, la redondance est intégrée aux opérations des centres de données par le biais de systèmes de sauvegarde et de sources d’énergie alternatives qui peuvent fonctionner en cas de panne.

Choisir un fournisseur de centre de données sécurisé

Le choix d’un fournisseur de centre de données doté de solides mesures de sécurité est essentiel pour la protection des données et la conformité aux réglementations. Les centres de données permettent à leurs clients de se conformer aux réglementations critiques telles que HIPAA/HITECH, GLBA, PCI-DSS v3.2 et ITAR en leur donnant un accès sécurisé au centre de données.

Le niveau d’un centre de données est une mesure de son infrastructure et de ses opérations. Le choix d’un centre de niveau supérieur signifie plus de redondance et une infrastructure plus solide, ce qui est essentiel pour la continuité de l’activité.

Les services en nuage établissant de nouvelles normes de conformité, les fournisseurs doivent être plus vigilants dans les opérations de leurs centres de données afin de protéger les données sensibles. Assurez-vous que votre fournisseur respecte scrupuleusement ces nouvelles normes afin de garantir la conformité et de protéger les actifs sensibles.

Protéger votre centre de données grâce à la surveillance furtive

La sécurisation d’un centre de données est essentielle à la protection des données sensibles et à la continuité des activités. Les entreprises peuvent conserver leurs données intactes et accessibles en mettant en place une sécurité physique et virtuelle stricte, en comprenant les risques et en respectant les normes du secteur. Choisissez un fournisseur de centre de données qui applique des normes de sécurité élevées en matière de conformité et d’opérations commerciales.

Pour en savoir plus sur la façon dont la surveillance vidéo en direct peut contribuer à la protection des centres de données, contactez-nous.

Questions fréquemment posées

Pourquoi la sécurité des centres de données est-elle importante ?

La sécurité des centres de données est importante pour protéger les informations sensibles et veiller à ce que les activités de l’entreprise ne soient pas interrompues. Sans une sécurité adéquate, les organisations risquent des violations de données et des interruptions d’activité.

Quels sont les éléments de la sécurité des centres de données ?

La sécurité des centres de données nécessite des mesures physiques telles que le contrôle d’accès et la surveillance de l’environnement, ainsi que des mesures virtuelles telles que les pare-feu et l’authentification multifactorielle. Ensemble, elles forment un cadre de sécurité complet.

Quels sont les risques pour les centres de données ?

Atténuez les risques tels que les dangers environnementaux (catastrophes naturelles et pannes d’électricité), les cyberattaques et les atteintes à la sécurité physique qui sont courants dans les centres de données. C’est la clé de l’intégrité des données et de la continuité des activités.

Comment sécuriser au mieux les centres de données ?

Pour sécuriser les centres de données, procédez à des évaluations régulières de la sécurité, à la formation et à la sensibilisation des employés et assurez la redondance des systèmes d’alimentation et de sauvegarde. Ces mesures constitueront un cadre de sécurité solide pour protéger les données critiques.

Texas Private Security License Number : B14187

California Alarm Operator License Number : ACO7876

Florida Alarm System Contractor I License Number : EF20001598

Tennessee Alarm Contracting Company License Number : 2294

Virginia Private Security Services Business License Number : 11-19499

Alabama Electronic Security License # 002116

Canada TSBC License : LEL0200704